Три переваги сегментації

Три переваги сегментації

Поговорімо про переваги успішного впровадження макро- та мікросегментації з погляду організацій.

За матеріалами Аамера Ахтера (Aamer Akhter) blogs.cisco.com

Звіт Cisco Segmentation Report 2025 наголосив на важливості макро- і мікросегментації та окреслив основні виклики, які їй перешкоджають. Нагадаємо, що у звіті, сформованому на основі відповідей 1000 респондентів, йшлося про те, що значення сегментації мережі в кібербезпеці зростає: 79% опитаних вважають сегментацію пріоритетом, та лише 33% її впроваджують повною мірою. Ще один акцент: самої лише традиційної макросегментаці замало через децентралізований характер сучасних застосунків. Тільки поєднання макро- та мікросегментації дає змогу організаціям підвищувати рівень безпеки шляхом ізоляції робочих навантажень на основі поведінки або ідентичності, внаслідок чого відбувається швидше відновлення та покращується узгодженість дій команди.

За даними дослідження, організації, які використовують обидва методи сегментації, повідомляють про швидше відновлення після порушень: воно відбувається в середньому за 20 днів, тоді як ті, що їх не використовують, потребують 29 днів. Успішна сегментація вимагає співпраці між ІТ-командами, командами безпеки та DevOps, що дає змогу зменшити такі ризики, як надмірне надання дозволів. Крім того, автоматизація має вирішальне значення для масштабування зусиль із сегментації: це визнають 63% організацій із повністю сегментованою безпекою. Подвійний підхід до макро- та мікросегментації — необхідний для сучасної безпеки підприємств, він підтримує проактивну стратегію кіберазхисту.

Водночас близько 94% організацій стикаються з труднощами під час реалізації макро- та мікросегментації. Експерти називають три головні бар’єри: складність гібридних IT-середовищ, брак видимості мережевих активів і нерозуміння реальних потоків даних між системами. Подолання цих викликів є критичним для переходу до проактивного захисту бізнесу.

1. Локалізація порушень

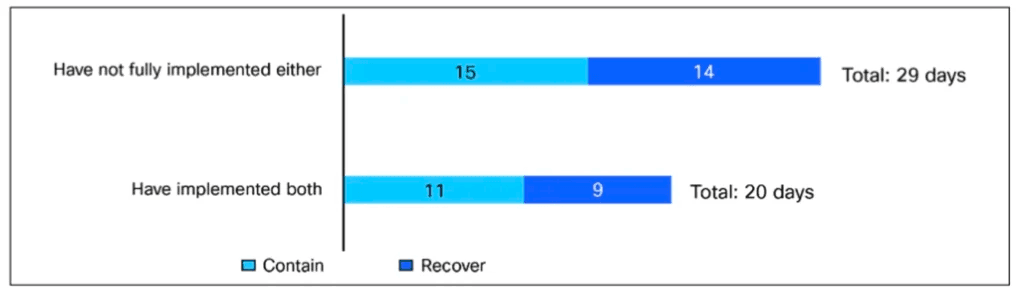

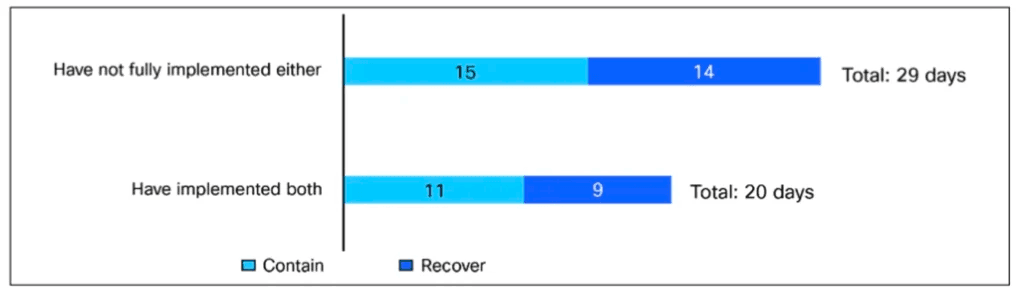

Усім відомо: питання не в тому, чи атакують організацію, а в тому, коли саме це станеться. У разі кібернападу потрібно виявити атаку, визначити її цілі, зрозуміти наслідки, локалізувати порушення та якнайшвидше відновити роботу систем. Впровадження макро- та мікросегментації дає змогу швидше реагувати на порушення за рахунок готових захисних бар'єрів. І результати опитування це підтверджують. Компанії, які повною мірою впровадили макро- та мікросегментацію, зазначають, що локалізація зламу та відновлення роботи відбувається приблизно на 30% швидше. І це — реальний ефект подвійного підходу до сегментації, адже вона перешкоджає діям зловмисників і полегшує відновлення після атаки.

Рис. 1. Середній час, потрібний організаціям для локалізації та повного відновлення після останнього порушення безпеки. База: 1000 респондентів; дані представляють організації, які повністю впровадили макро- та мікросегментацію [нижня діаграма, 327 респондентів], а також ті, які не впровадили жодної з них [верхня діаграма, 667 респондентів].

2. Захист цінних активів

Згідно з опитуванням, саме захист цінних / критично важливих активів (57%) спонукає організації впроваджувати сегментацію, включаючи конфіденційні дані, застосунки та системи, критично важливі для бізнес-операцій та безперервності роботи. Захист критично важливих активів є корисним, ба більше, він дає змогу зберегти репутацію компанії серед клієнтів, працівників, акціонерів та інших зацікавлених сторін.

Наприклад, фінансову інформацію організації можна захистити, застосувавши сегментацію, що враховує ідентичність користувачів. Завдяки цьому доступ до фінансових застосунків матимуть лише працівники фінансової групи. Хоча цей тип сегментації не запобігає всім видам атак, він підвищує рівень захисту від зловмисників.

Опитування: Які нинішні або майбутні чинники стимулюють вашу організацію до сегментації всередині мережі? База: 1000 респондентів

Після впровадження основних принципів захисту активів зрілі організації поширюють сегментацію на області, що вимагають відповідності регуляторним вимогам. У деяких індустріях життєздатність бізнесу залежить від дотримання ними стандартів відповідності, включаючи PCI-DSS, HIPAA та SOX, а також від прагнення до більш комплексного контролю в складних середовищах. Опитування показує, що організації з повним впровадженням сегментації частіше (67% проти 54%) сегментують робочі навантаження відповідно до регуляторних норм.

Звіт Cisco Segmentation Report 2025 наголосив на важливості макро- і мікросегментації та окреслив основні виклики, які їй перешкоджають. Нагадаємо, що у звіті, сформованому на основі відповідей 1000 респондентів, йшлося про те, що значення сегментації мережі в кібербезпеці зростає: 79% опитаних вважають сегментацію пріоритетом, та лише 33% її впроваджують повною мірою. Ще один акцент: самої лише традиційної макросегментаці замало через децентралізований характер сучасних застосунків. Тільки поєднання макро- та мікросегментації дає змогу організаціям підвищувати рівень безпеки шляхом ізоляції робочих навантажень на основі поведінки або ідентичності, внаслідок чого відбувається швидше відновлення та покращується узгодженість дій команди.

За даними дослідження, організації, які використовують обидва методи сегментації, повідомляють про швидше відновлення після порушень: воно відбувається в середньому за 20 днів, тоді як ті, що їх не використовують, потребують 29 днів. Успішна сегментація вимагає співпраці між ІТ-командами, командами безпеки та DevOps, що дає змогу зменшити такі ризики, як надмірне надання дозволів. Крім того, автоматизація має вирішальне значення для масштабування зусиль із сегментації: це визнають 63% організацій із повністю сегментованою безпекою. Подвійний підхід до макро- та мікросегментації — необхідний для сучасної безпеки підприємств, він підтримує проактивну стратегію кіберазхисту.

Водночас близько 94% організацій стикаються з труднощами під час реалізації макро- та мікросегментації. Експерти називають три головні бар’єри: складність гібридних IT-середовищ, брак видимості мережевих активів і нерозуміння реальних потоків даних між системами. Подолання цих викликів є критичним для переходу до проактивного захисту бізнесу.

Що таке успішна стратегія сегментації

Результати опитування свідчать про те, що організації, які просунулися у процесі впровадження макро- та мікросегментації, справді отримують відчутні переваги. Розгляньмо їх детальніше.1. Локалізація порушень

Усім відомо: питання не в тому, чи атакують організацію, а в тому, коли саме це станеться. У разі кібернападу потрібно виявити атаку, визначити її цілі, зрозуміти наслідки, локалізувати порушення та якнайшвидше відновити роботу систем. Впровадження макро- та мікросегментації дає змогу швидше реагувати на порушення за рахунок готових захисних бар'єрів. І результати опитування це підтверджують. Компанії, які повною мірою впровадили макро- та мікросегментацію, зазначають, що локалізація зламу та відновлення роботи відбувається приблизно на 30% швидше. І це — реальний ефект подвійного підходу до сегментації, адже вона перешкоджає діям зловмисників і полегшує відновлення після атаки.

Рис. 1. Середній час, потрібний організаціям для локалізації та повного відновлення після останнього порушення безпеки. База: 1000 респондентів; дані представляють організації, які повністю впровадили макро- та мікросегментацію [нижня діаграма, 327 респондентів], а також ті, які не впровадили жодної з них [верхня діаграма, 667 респондентів].

2. Захист цінних активів

Згідно з опитуванням, саме захист цінних / критично важливих активів (57%) спонукає організації впроваджувати сегментацію, включаючи конфіденційні дані, застосунки та системи, критично важливі для бізнес-операцій та безперервності роботи. Захист критично важливих активів є корисним, ба більше, він дає змогу зберегти репутацію компанії серед клієнтів, працівників, акціонерів та інших зацікавлених сторін.

Наприклад, фінансову інформацію організації можна захистити, застосувавши сегментацію, що враховує ідентичність користувачів. Завдяки цьому доступ до фінансових застосунків матимуть лише працівники фінансової групи. Хоча цей тип сегментації не запобігає всім видам атак, він підвищує рівень захисту від зловмисників.

Опитування: Які нинішні або майбутні чинники стимулюють вашу організацію до сегментації всередині мережі? База: 1000 респондентів

| Причина впровадження сегментації мережі | Відсоток організацій, які вказали цю причину |

| Захист високовартісних / критичних активів | 57% |

| Краща відповідність регуляторним нормам | 55% |

| Легша локалізація та стримування порушень (breaches) | 52% |

| Уможливлення архітектури нульової довіри (Zero Trust) | 43% |

| Запобігання загрозам зсередини (Insider threats) | 38% |

| Підтримка злиттів, поглинань або інтеграції з третіми сторонами | 37% |

Захист цінних активів3. Дотримання регуляторних вимог

Згідно з опитуванням, саме захист цінних / критично важливих активів (57%) спонукає організації впроваджувати сегментацію

Після впровадження основних принципів захисту активів зрілі організації поширюють сегментацію на області, що вимагають відповідності регуляторним вимогам. У деяких індустріях життєздатність бізнесу залежить від дотримання ними стандартів відповідності, включаючи PCI-DSS, HIPAA та SOX, а також від прагнення до більш комплексного контролю в складних середовищах. Опитування показує, що організації з повним впровадженням сегментації частіше (67% проти 54%) сегментують робочі навантаження відповідно до регуляторних норм.

Мікросегментація vs Макросегментація

| Параметр | Макросегментація (Macro-segmentation) | Мікросегментація (Micro-segmentation) |

| Рівень поділу | Великі зони (відділи, філії, дата-центр, DMZ, гостьова мережа) | Окремі робочі станції, сервери, контейнери, застосунки, віртуальні машини |

| Масштаб | Великі сегменти (наприклад, «весь фінансовий відділ» в одному VLAN) |

Гранулярний контроль (наприклад, «сервер бази даних бачить тільки вебсервер на порту 443») |

| Технології | VLAN, ACL на маршрутизаторах / міжмережевих екранах, зонування в дата-центрах | Software-Defined зони |

| Політика | Часто статична, базується на IP-адресах, підмережах |

Динамічна, базується на ідентичності (користувач, застосунок, ОС, теги) |

| Складність впровадження | Середня (налаштувати VLAN і ACL не дуже складно) | Висока (потрібно карти ідентичності, автоматизація, моніторинг) |

| Ефективність проти бічного руху | Низька-середня (зловмисник може легко перейти в інший відділ) | Висока (навіть після компрометації одного вузла рух майже неможливий) |

| Приклади використання | Відокремлення гостьової мережі, DMZ, філії компанії | Захист критичних серверів, мікросегментація в хмарі, контейнери Kubernetes, IoT-пристрої |

| Час реакції на інцидент | Повільний (великі сегменти = велика площа зламу) |

Швидкий (зловмисник «запертий» в одному вузькому сегменті) |

Бізнеси визнають вплив сегментації

Компанії, які повністю впровадили подвійний підхід до сегментації (33% респондентів), вказують на більш якісне обмеження порушень, захист активів і більшу увагу до відповідності нормам. Очевидно, це є достатнім стимулом для решти організацій (67% респондентів) вжити відповідних заходів до впровадження повної сегментації.Якщо вам потрібно розширити мережу швидше, дешевше та з більшою гнучкістю, дізнайтеся про технологію Cisco URWB у офіційного дистриб'ютора Cisco в Україні — компанії Мегатрейд: cisco@megatrade.ua, (044) 538-00-06.

Бездротова магістральна мережа замість оптики: три сценарії використання

Cisco Duo переосмислює безпеку ідентифікації для боротьби із загрозами в епоху ШІ